En este día tomaremos sobre el tema de Protocolo AAA,

¿Qué es?

¿Para qué se usa?

AAA es una arquitectura de sistema, la cual sirve para configurar un conjunto de tres funciones de seguridad (Authentication, Authorization and Accountig, por sus siglas en ingles) de una forma coherente. AAA ofrece una forma modular de proveer los siguientes servicios:

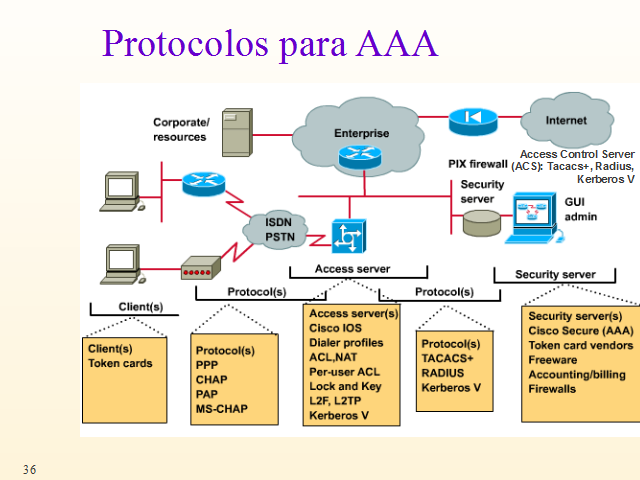

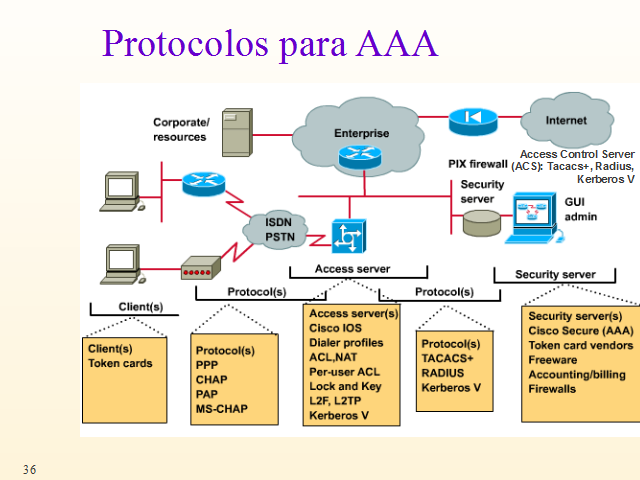

aaa_thumb

Autenticación: Proporciona el método de identificación de usuarios, incluyendo nombre de usuario y contraseña, desafío y respuesta, soporte de mensajería, y, según el protocolo de seguridad que seleccione, puede ofrecer cifrado.

La autenticación es la forma en que un usuario se identifica antes de poder acceder a la red y los servicios que esta ofrece. Configurar la autenticación AAA mediante la definición de una lista llamada métodos de autenticación, y luego aplicando esa lista a varias interfaces. En la lista de métodos se definen los tipos de autenticación a realizar y la secuencia en la que se llevará a cabo, esto debe ser aplicado a una interfaz específica antes de que cualquiera de los métodos de autenticación definidos se utilicen. La única excepción es la lista método por defecto (que se denomina “default”). La lista método por defecto es aplica automáticamente a todas las interfaces si ninguna lista de otro método está definida. Una lista de método definida reemplaza automáticamente la lista de método por defecto.

Todos los métodos de autenticación, excepto local, line de contraseña y habilitación de la autenticación, deben ser definidas a través de AAA.

Autorización: Provee el método de control de acceso remoto, incluyendo autorización total o autorización para cada servicio, lista de cuentas y perfil por usuario, soporte para grupos de usuarios, y soporte para IP, IPX, ARA y Telnet.

AAA Autorización trabaja agrupando un grupo de atributos que describen lo que el usuario está habilitado a usar o acceder. Estos atributos son comparados con la información contenida en una base de datos de un usuario determinado y el resultado se devuelve a AAA para determinar las capacidades reales de los usuarios y las restricciones. La base de datos se puede localizar de forma local en el servidor de acceso o Router o puede ser alojado de forma remota en un servidor de seguridad RADIUS o TACACS+. Los servidores remotos de seguridad, tales como RADIUS y TACACS+, autorizan a los usuarios de los derechos específicos mediante la asociación de atributos de valor (AV) pares, que definen los derechos con el usuario apropiado. Todos los métodos de autorización deben ser definidos a través de AAA.

Así como en la autenticación, configurar AAA Autorización es definida por una lista llamada métodos de autorización, y luego aplicando esa lista a varias interfaces.

Contabilización: Posee un método de recolección y envió de información al servidor de seguridad, el cual es usado para facturar, auditar y reportar: nombres de usuario, tiempo de inicio y final, comandos ejecutados (como PPP), cantidad de paquetes enviados, y número de bytes.

Contabilidad permite realizar el seguimiento de los usuarios que tienen acceso a los servicios, así como la cantidad de recursos de red que están consumiendo. Cuando AAA contabilidad se activa, el acceso a la red del servidor informa la actividad del usuario a el servidor de seguridad de RADIUS o TACACS+ (según el método de seguridad que se haya implementado) en la forma de los registros contables. Cada registro contable se compone de la contabilidad de pares AV y se almacena en el servidor de control de acceso.

Estos datos pueden ser analizados para la gestión de la red, la facturación del cliente, y / o auditoría. Todos los métodos de contabilidad deben ser definidos a través de AAA. Al igual que con la autenticación y autorización, se configura la contabilidad AAA mediante la definición de una lista llamada métodos de contabilidad, y luego la aplicación de esa lista a varios interfaces.

AAA provee los siguientes beneficios:

Incrementación de flexibilidad y control de configuración de acceso.

Escalabilidad.

Métodos de autorización estandarizados, como RADIUS, TACACS+ o Kerberos.

Múltiples sistemas de backup.

AAA está diseñado para que el administrador de la red pueda configurar dinámicamente el tipo de autenticación y autorización que se quiera, puede ser por línea (por usuario) o por servicio (por ejemplo, IP, IPX, o VPDN) base. Para definir el tipo de autenticación y autorización que se desee, se hace mediante la creación de listas de método, a continuación, la aplicación de esas listas de método para determinados servicios o interfaces.

Una lista de método es una lista secuencial que define los métodos de autenticación usados para autenticar usuarios. Las listas de método le permiten designar uno o varios protocolos de seguridad que se utilizarán para la autenticación, lo que garantiza un sistema de copia de seguridad para la autenticación en caso de que el método inicial falla. El software utiliza el primer método la lista para autenticar a los usuarios, y si ese método no responde, el software selecciona el método de autenticación siguiente en la lista de métodos. Este proceso continúa hasta que haya una comunicación exitosa con un método de autenticación de la lista o la lista de método de autenticación se ha agotado, en los que la autenticación caso de falla.

Configurar AAA es relativamente simple después de comprender el proceso básico.

Para configurar la seguridad en un servidor de acceso o enrutador usando AAA, se deben seguir los siguientes pasos:

Habilitar AAA utilizando el comando de configuración global AAA New Model.

Si decide utilizar un servidor de seguridad independiente, configurar los parámetros de protocolo de seguridad, tales como RADIUS, TACACS+, o Kerberos.

Definir las listas método para la autenticación mediante el uso de un comando de autenticación AAA.

Aplicar el método de listas para una interfaz específica o una línea, si es necesario.

(Opcional) Configure la autorización con el comando Autorización AAA.

(Opcional) Configurar la contabilidad mediante el comando Contabilidad AAA.